手机突然自动打开应用、摄像头指示灯无故亮起、电量异常消耗……这些迹象往往暗示设备已被远程控制。本文用问答+实操的方式,手把手教你快速解除控制并堵住再次被入侵的漏洞。

一、如何判断手机是否真的被远程控制?

自问:“我只是错觉,还是真的中招?”

自查清单:

- 后台数据流量在无操作时暴增

- 通讯录、短信出现陌生记录

- 设置里出现从未安装过的“设备管理器”

- 重启后仍自动安装同一款可疑App

若同时满足两条以上,**基本可以确认已被远程控制**。

二、立即断网:先止血再手术

操作步骤:

- 下拉控制中心,**同时关闭Wi-Fi与移动数据**

- 拔出SIM卡,防止通过基站信道下发指令

- 进入安全模式(长按关机键→长按“关机”→确认“进入安全模式”)

安全模式下,第三方应用全部被禁用,**远程控制进程会暂时失效**。

三、揪出幕后黑手:找出并卸载控制端应用

1. 检查设备管理器

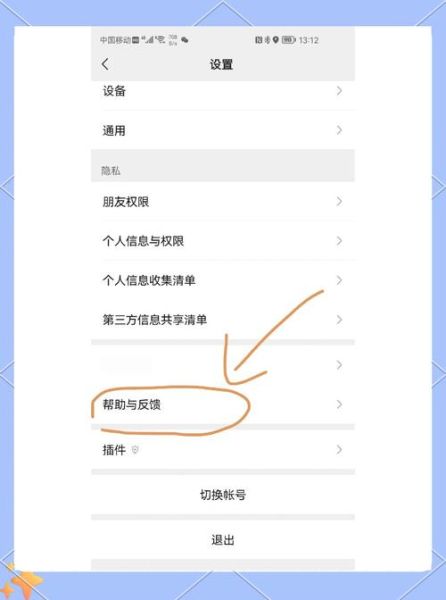

设置→安全→设备管理器,**凡是不认识的一律取消激活并卸载**。常见伪装名称:

- System Update Service

- Google Play Plugin

2. 排查隐藏图标

设置→应用→显示系统进程,按“上次使用时间”排序,**近期活跃却找不到图标的App最可疑**。

3. 使用ADB深度扫描

电脑端执行:

adb shell pm list packages -u

对比列表与手机设置里的应用,**出现“com.xxx.xxx”陌生包名即目标**。

四、彻底清理:恢复出厂设置并非万能

自问:“恢复出厂设置就能一劳永逸吗?”

答:不一定。若Bootloader被刷入恶意镜像,**恢复出厂设置后仍会复活**。

正确姿势:

- 先备份照片、通讯录到电脑(**不要整机云备份,避免把后门也打包**)

- 下载官方线刷包,**线刷完整固件**覆盖Boot分区

- 刷机后首次开机**跳过 *** 激活**,离线检查系统完整性

五、堵住入口:防止二次被控的7个细节

- 关闭开发者选项:设置→系统→开发者选项→全部关闭

- 禁用ADB调试:USB调试、无线调试一律关闭

- 限制安装未知来源应用:仅允许官方应用商店

- 每月检查一次设备管理器

- 为SIM卡设置PIN码

- 路由器关闭WPS功能

- 使用HTTPS DNS(如dns.google)**防止DNS劫持

六、进阶防护:给极客用户的3个隐藏技巧

1. 使用 *** 防火墙

安装“NetGuard”类应用,**默认拒绝所有应用联网**,按需白名单。

2. 监控底层日志

终端模拟器输入:

logcat | grep "shell"

若出现“adb shell”相关记录,**说明有人正通过ADB连接**。

3. 开启SELinux强制模式

输入:

getenforce

返回“Enforcing”为安全,若为“Permissive”则已被篡改,**需重新刷机**。

七、被控后隐私补救:把损失降到更低

自问:“对方已经拿到哪些数据?”

应对清单:

- 立即修改所有重要密码(**使用另一台干净设备**)

- 在支付宝、微信中**强制下线所有设备**

- 联系运营商**补办SIM卡**,原卡作废

- 对可疑短信、邮件联系人**群发澄清声明**

八、常见误区:这些做法其实没用

- 误区1:只卸载可疑App,不清理设备管理器→**控制进程仍在**

- 误区2:安装“手机管家”就能杀毒→**多数管家自身权限过高,反成后门**

- 误区3:用杀毒软件全盘扫描→**远程控制常用系统级漏洞,杀毒软件无法触及**

手机被远程控制并不可怕,可怕的是拖延与错误操作。按照本文步骤,先断网、再排查、后加固,**90%的远程控制都能在30分钟内解除**。养成每月自查的习惯,比任何“安全大师”都靠谱。

暂时没有评论,来抢沙发吧~