手机炸弹到底是什么?

“手机炸弹”并不是指真正的爆炸装置,而是一种利用短信、 *** 或 *** 请求,在短时间内向同一号码发送海量信息的骚扰手段。它常被用于报复、恶作剧,甚至勒索。被轰炸的手机会在几十秒内收到上百条验证码、推销 *** 或垃圾短信,导致系统卡顿、耗电暴增,严重时还会触发运营商停机保护。

---

手机炸弹常见的三种形态

- 短信轰炸:通过脚本批量调用各大网站的注册接口,使目标号码不断收到验证码短信。

- *** 轰炸:利用 *** *** 群呼系统,对同一号码进行高频呼叫,响一声就挂断。

- 混合轰炸:短信+ *** 双管齐下,短时间内耗尽电量并干扰正常通信。

---

手机炸弹是如何实现的?

攻击者只需在暗网或社交群购买“轰炸服务”,输入目标号码并付款,后台便会自动调用大量开放接口。这些接口原本用于企业给用户发验证码,却被恶意滥用。由于请求来源分散,且大多来自正规平台,运营商很难之一时间识别并拦截。

---

被轰炸后之一时间该做什么?

- 立即开启飞行模式:切断所有 *** 与信号,终止轰炸。

- 拨打运营商 *** :申请开通“通信管家”或“应急通信保障”服务,临时屏蔽异常流量。

- 保留证据并报警:截图短信、记录时间点,向网安部门报案,立案后可要求运营商配合溯源。

---

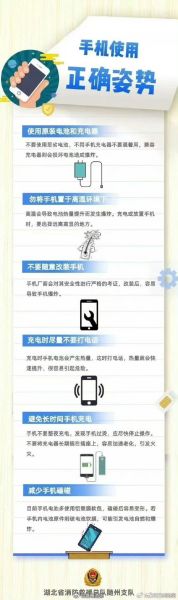

如何提前预防手机炸弹?

1. 关闭非必要网站的短信通知

很多轰炸脚本依赖公开接口,关闭“通过短信找回密码”功能,可减少被利用的概率。

2. 启用VoLTE防骚扰

中国移动、联通、电信均提供高频呼叫拦截服务,开通后系统会自动拒接异常呼叫。

3. 使用第三方安全软件

例如腾讯手机管家、360卫士内置的“短信炸弹拦截”引擎,可识别并合并同类验证码短信,降低干扰。

---

运营商层面有哪些防护机制?

目前三大运营商已上线“天盾系统”,通过以下方式识别轰炸行为:

- 频率阈值:同一号码每分钟接收超过20条短信即触发预警。

- 来源分析:若验证码来源集中在10个以上不同平台,系统判定为异常。

- 用户申诉通道:被轰炸用户发送“KTFSR”至10086/10010/10000,可一键开通防护。

---

法律如何界定手机炸弹?

根据《治安管理处罚法》第42条,多次发送信息干扰他人正常生活的,可处5-10日拘留或500元以下罚款;若造成严重后果,则适用《刑法》第286条“破坏计算机信息系统罪”,更高可判7年有期徒刑。

---

企业如何防止接口被滥用?

网站开发者可通过以下手段降低被利用风险:

- 图形验证码+滑块验证:阻止脚本自动化调用。

- 限制同一IP请求次数:超过阈值即封禁。

- 手机号黑名单:对短时间内高频获取验证码的号码进行临时冻结。

---

普通用户常犯的三大误区

- 误区一:换号就能解决——新号码同样可能被泄露,治标不治本。

- 误区二:安装“轰炸反击”APP——这类软件往往携带木马,反而加剧信息泄露。

- 误区三:忍一忍就过去了——持续轰炸可能导致银行卡验证码被淹没,错过盗刷提醒。

---

未来防护趋势:区块链+AI识别

部分安全厂商正在测试基于区块链的验证码分发系统,每次请求需消耗“算力凭证”,大幅增加攻击成本。同时,AI模型可实时分析短信内容、发送间隔与号码画像,将误杀率控制在0.1%以内。

---

自问自答:手机炸弹能彻底杜绝吗?

短期内无法完全杜绝,但可通过个人防护+运营商拦截+法律震慑的三重机制,将风险降至更低。普通用户只需做好基础设置,遇到轰炸时冷静应对,即可更大限度减少损失。

暂时没有评论,来抢沙发吧~